Được Google ra mắt từ năm 2010, ứng dụng di động Google Authenticator đang được nhiều người sử dụng như một công cụ xác thực 2 yếu tố phổ biến cho các tài khoản trực tuyến. Tuy nhiên, mới đây các nhà nghiên cứu bảo mật cho biết một chuỗi malware Android giờ đây có thể trích xuất và ăn trộm các mã code OTP do ứng dụng này tạo ra.

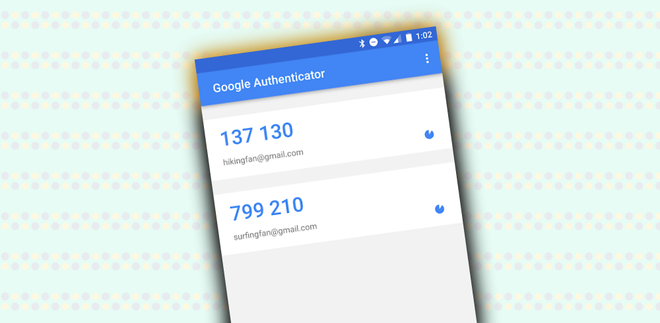

Được xem như sự thay thế của Google cho hình thức gửi mã OTP qua tin nhắn SMS, Google Authenticator hoạt động bằng cách tạo ra một chuỗi từ 6 đến 8 chữ số ngẫu nhiên ngay trong ứng dụng mỗi khi người dùng cần đăng nhập vào các tài khoản trực tuyến. Điều này giúp bảo mật các mã OTP này tránh khỏi rủi ro bị can thiệp và sao chép khi gửi qua SMS.

Thế nhưng trong báo cáo mới công bố của mình, các nhà nghiên cứu bảo mật từ hãng bảo mật di động Hà Lan, ThreatFabric cho biết họ đã phát hiện ra một malware có khả năng ăn trộm mã OTP xác thực của Google Authenticator. Malware này xuất hiện trong nhiều mẫu của Cerberus, một trojan tương đối mới của Android thường nhắm đến việc ăn trộm thông tin đăng nhập của các ứng dụng ngân hàng.

Theo ThreatFabric: " Lạm dụng các đặc quyền trong thiết lập Accessibility, trojan này có thể ăn trộm mã xác thực 2 lớp của ứng dụng Google Authenticator. Khi ứng dụng (Authenticator) chạy, Trojan này có thể lấy được nội dung trên bề mặt ứng dụng và gửi nó về máy chủ của mã độc ."

Tuy vậy, ThreatFabric cũng cho trấn an mọi người rằng, hiện tính năng này chưa xuất hiện trong các phiên bản Cerberus phát tán quảng cáo, vốn thường được bán trên các diễn đàn về công cụ hack. " Chúng tôi tin rằng phiên bản Cerberus này vẫn đang trong giai đoạn thử nghiệm nhưng sẽ ra mắt trong thời gian tới ."

Hiện tại ngay cả các phiên bản Cerberus ăn trộm các thông tin đăng nhập vào ứng dụng ngân hàng cũng đã rất nguy hiểm, khi chúng cho phép hacker truy cập từ xa vào thiết bị của người dịch vụ biên dịch dùng. Giờ đây khi kết hợp với khả năng ăn trộm mã OTP trên Google Authenticator, sự nguy hiểm của nó càng tăng lên gấp bội.

Các tính năng này cho phép hacker xâm nhập từ xa vào thiết bị nhiễm mã độc, sử dụng thông tin đăng nhập có sẵn để truy cập vào tài khoản ngân hàng trực tuyến. Sau đó sử dụng các mã OTP ăn trộm được từ ứng dụng Google Authenticator, hacker có thể qua mặt được các biện pháp xác thực 2 lớp trên tài khoản trực tuyến để thực hiện các hành vi độc hại mà người dùng không hề hay biết.

Không dừng lại ở đó, các hacker còn có thể tận dụng tính năng này để truy cập vào các loại tài khoản trực tuyến khác như email, mạng xã hội hoặc thậm chí cả các mạng nội bộ trong những tổ chức.

Tham khảo ZDNet

Không có nhận xét nào:

Đăng nhận xét